Сохранение надежности и защищенности виртуального пространства является одной из основных предпосылок успешной деятельности в современном информационном мире. Все больше организаций и частных лиц обращают внимание на важность защиты своих данных, и несложно понять почему. Угрозы, связанные с хакерскими атаками и утечкой информации, возрастают с каждым днем, и предпринимание мер для обеспечения безопасности становится неотъемлемой частью всех сфер деятельности.

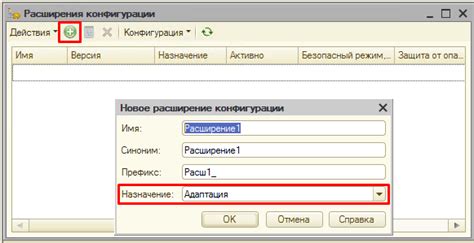

Однако, речь не только о мерах против внешних угроз. Внутренние уязвимости также могут стать причиной серьезных проблем для любой системы. Расширения, которые добавляют функциональность и удобство конфигуратора, могут стать источниками возможных угроз. Ошибки в коде расширений или их неправильная конфигурация иногда позволяют злоумышленникам получать доступ к конфиденциальным данным, контролировать систему или внедрять вредоносное ПО.

В данной статье мы рассмотрим важность проверки и закрытия всех расширений в конфигураторе, чтобы минимизировать риски уязвимостей и обеспечить надежность работы системы. Благодаря правильной конфигурации и контролю над расширениями, вы сможете добиться гарантированного уровня безопасности, а также предотвратить потенциальные угрозы, которые могут возникнуть из-за неправильных настроек или дефектов программного обеспечения.

Важные аспекты обеспечения безопасности: закрытие всех модулей в настройках

Ограничение доступа

Ключевым аспектом обеспечения безопасности конфигуратора является ограничение доступа к его различным расширениям. Изолирование различных модулей помогает предотвратить возможности несанкционированного доступа и исключает возможность злоумышленникам использовать уязвимости в одном модуле для получения доступа к другим.

Обеспечение конфиденциальности

Закрытие всех расширений в конфигураторе также способствует обеспечению конфиденциальности данных. Благодаря этому мероприятию мы можем быть уверены, что информация, которая передается и обрабатывается нашей системой, остается в безопасности и не подвергается угрозам внешних злоумышленников.

Повышение устойчивости

Как известно, различные расширения в конфигураторе могут создавать уязвимые места для потенциальных атак. Закрывая эти модули и устанавливая дополнительные ограничения, мы улучшаем устойчивость нашей системы и снижаем вероятность возникновения уязвимостей, которые могут быть использованы злоумышленниками для атаки нашей системы.

Соблюдение стандартов безопасности

Закрытие всех расширений в конфигураторе является обязательным шагом в соответствии с лучшими практиками безопасности. Использование полного набора защитных мер позволяет нам соблюдать стандарты безопасности и уменьшает риск нарушения безопасности нашей системы.

Заключение

Обеспечение безопасности является неотъемлемой частью работы с любой системой, и закрытие всех модулей в конфигураторе играет важную роль в этом процессе. Ограничение доступа, обеспечение конфиденциальности, повышение устойчивости и соблюдение стандартов безопасности – все эти меры являются фундаментальными для надежного функционирования нашей системы и защиты её от внешних угроз.

Зачем ограничивать функциональность в конфигураторе?

Подумайте о своей безопасности! Ограничение функциональности в конфигураторе может служить одним из важных способов защиты вашей системы от потенциальных угроз. Использование этой меры позволяет предотвратить неправомерное использование расширений и обеспечить безопасность ваших данных.

Вы получаете контроль над тем, какие функции расширений доступны в конфигураторе. Закрытие расширений дает вам возможность определить, как пользователи могут взаимодействовать с вашей системой, и обезопасить ее от нежелательных действий.

Улучшение производительности может стать еще одной причиной ограничения функциональности в конфигураторе. Перегруженные расширения, которые не используются, могут замедлять работу вашей системы. При закрытии этих расширений вы получите более эффективную и быструю работу конфигуратора.

Предотвращение конфликтов может быть важным аспектом в ограничении функциональности в конфигураторе. Когда разные расширения выполняют одни и те же функции, они могут взаимодействовать друг с другом и вызывать конфликты или ошибки. Закрыв расширения, вы предотвратите потенциальные проблемы и обеспечите стабильность работы системы.

В итоге, ограничение функциональности в конфигураторе необходимо для обеспечения безопасности, контроля, производительности и предотвращения конфликтов. Эта мера позволяет вам быть уверенным в надежности вашей системы и спокойно использовать ее для важных задач.

Скрытая угроза: опасность вредоносных расширений

В целях безопасности следует принимать всех необходимых мер предосторожности, чтобы обезопасить свою информацию от вредоносных расширений. Однако без подробной информации и понимания того, как эти расширения работают и какую угрозу они представляют, пользователи могут быть неподготовлены к защите своей системы и данных.

| Скрытое вторжение |

| Вредоносные расширения часто маскируются под полезные или популярные надстройки для браузеров или других программ. Они могут быть размещены на сторонних интернет-ресурсах или внедрены в ненадежные источники загрузки. Когда пользователь устанавливает такое расширение, оно получает доступ к системе и начинает свою вредоносную деятельность, чаще всего без ведома пользователя. |

| Разнообразные угрозы |

| Вредоносные расширения могут иметь различный характер и функции, в зависимости от целей и намерений их создателей. Они могут собирать и передавать личную информацию, рекламировать и устанавливать дополнительное вредоносное ПО, перехватывать пароли и банковские данные, внедрять рекламу, изменять настройки системы и многое другое. Пользователи без должной бдительности и знаний могут стать жертвами подобных атак без своего сознательного участия. |

| Защита от угрозы |

| Для защиты от вредоносных расширений необходимо применять ряд эффективных мер предосторожности. Они включают в себя установку антивирусного программного обеспечения с функцией обнаружения и блокировки вредоносных модулей, регулярное обновление операционной системы и всех установленных браузеров, проверку файлов перед их загрузкой из ненадежных источников и ограничение установки непроверенных и сомнительных расширений. |

Подведомственность искусственного интеллекта, от неприятности к корысти

Знание о скрытой угрозе, которую представляют вредоносные расширения, является ключевым фактором в обеспечении безопасности пользователей и их данных. Только понимая, как эти скрытые программы действуют и какова их цель, мы можем принять эффективные меры для защиты своей системы и личной информации.

Как проверить и отключить ненужные дополнения в настройках?

В этом разделе вы узнаете, как просмотреть список установленных дополнений и отключить те, которые вам не требуются, чтобы повысить безопасность вашего конфигуратора.

Настройка безопасности вашего конфигуратора - важная задача, которую не следует пренебрегать. Используя разнообразные меры безопасности, вы можете улучшить защиту от возможных угроз. Один из способов повысить безопасность - закрыть ненужные расширения в конфигураторе.

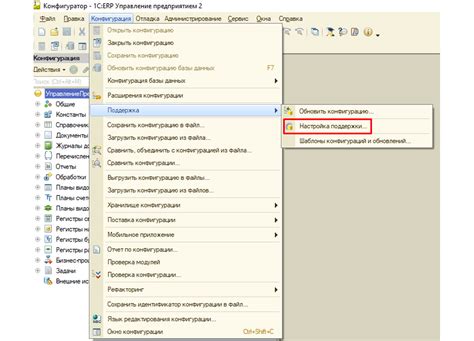

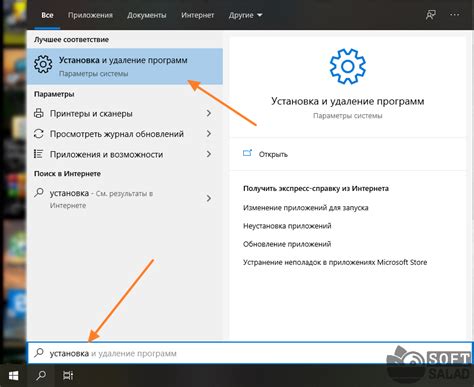

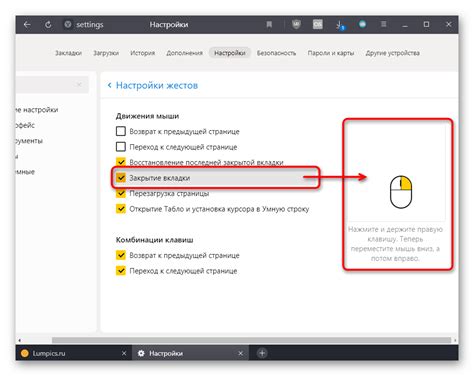

Первым шагом является проверка списка установленных дополнений. Откройте настройки вашего конфигуратора и найдите раздел, отвечающий за управление расширениями. В этом разделе вы увидите полный список всех установленных дополнений.

Теперь, приступив к проверке расширений, пристально изучите каждое из них. Определите, насколько они необходимы для вашего конфигуратора и приходятся на ваш вкус. В случае, если вы обнаружите расширение, которое вы больше не используете или даже не помните, что оно делает, лучше его отключить.

Чтобы закрыть ненужное расширение, просто нажмите на соответствующую кнопку "Отключить" рядом с ним. Это защитит ваш конфигуратор от потенциальных угроз и улучшит его общую безопасность.

После того, как вы проверили и закрыли ненужные расширения, рекомендуется регулярно проверять список установленных дополнений, чтобы быть уверенным в их актуальности и безопасности.

Проведение регулярной проверки и отключение ненужных расширений являются важными шагами для обеспечения безопасности вашего конфигуратора. Следуйте представленной выше инструкции, чтобы повысить защиту от потенциальных угроз и обеспечить безопасность ваших данных.

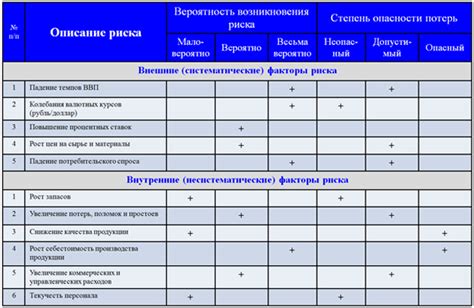

Последствия недостаточной защиты расширений: риски для системы

Необеспечение должной защиты и закрытия расширений в системе может привести к серьезным последствиям и уязвимости, которые могут быть использованы злоумышленниками для несанкционированного доступа и вредоносных действий. Недостаточное внимание к этому аспекту безопасности может оказаться дорогостоящим для организации, поскольку она рискует потерять конфиденциальные данные, стать жертвой кибератак или претерпеть финансовые потери.

Незащищенные расширения представляют собой источник потенциальных угроз для системы. Злоумышленники могут использовать слабые точки или разницу между версиями расширений, чтобы выполнять атаки и получать незаконный доступ к системе. Они могут внедрять вредоносный код или установить программное обеспечение, которое может использоваться для сбора данных, следования за активностью пользователя или причинения организации вреда.

Дополнительно, незакрытые расширения ослабляют общую безопасность системы. Поскольку расширения взаимодействуют с основной системой, их недостаточная защита может предоставить злоумышленникам доступ к конфиденциальной информации, возможность проведения фишинговых атак или завладения учетными данными пользователей. Кроме того, с легкостью могут быть компрометированы веб-сайты, служащие платформой для расширений, и затрагивается безопасность всей сети.

| Потенциальные | серьезные последствия |

| Возможность несанкционированного | доступа к системе |

| Потеря конфиденциальных | данных |

| Повышенный риск | кибератак |

| Потенциальный | финансовый ущерб |

Расширения в конфигураторе: потенциальная возможность для злоумышленников?

Расширения в конфигураторе предоставляют возможность внедрения дополнительных функций и инструментов, которые могут быть чрезвычайно полезны для пользователей. Однако, из-за своей природы они могут стать источником различных уязвимостей, позволяя злоумышленникам получить несанкционированный доступ к системе или выполнить вредоносные действия. За счёт расширений можно создать неконтролируемые точки входа, через которые злоумышленники могут пытаться провести свои атаки.

| Риск | Описание | Меры предотвращения |

|---|---|---|

| 1. Уязвимости самого расширения | Некачественное программное обеспечение расширения может иметь собственные уязвимости, которые могут быть использованы злоумышленниками для атаки на систему. | - Постоянное обновление расширений до последних версий, чтобы исправлять обнаруженные уязвимости. - Получение расширений только от надежных и проверенных источников. |

| 2. Ошибки в настройках расширений | Неправильные настройки расширений могут привести к возможности их злоумышленного использования, например, открытию доступа к конфиденциальным данным или возможности удаленного выполнения кода. | - Выполнение комплексной оценки безопасности при установке и настройке каждого расширения. - Ограничение прав доступа расширений к конфиденциальным данным и системным ресурсам. |

| 3. Злоумышленное расширение | Злоумышленники могут создавать и распространять вредоносные расширения, которые могут выкачивать и передавать конфиденциальную информацию или выполнять другие вредоносные действия. | - Проверка и использование только проверенных расширений от авторизованных разработчиков. - Установка антивирусного программного обеспечения для обнаружения вредоносных расширений. |

Внимательное отношение к выбору, настройке и обновлению расширений является необходимым условием для обеспечения безопасности конфигураторов. Правильные меры предосторожности и постоянный контроль позволят минимизировать уязвимости и защитить систему от возможных атак злоумышленников.

Роль закрытых расширений в обеспечении безопасности данных

Одним из важных мер безопасности является правильная настройка и закрытие расширений, используемых в системе. Закрытые расширения играют роль дополнительного барьера для защиты данных и обеспечивают надежность в работе. Они могут предотвратить несанкционированный доступ к системе, а также уязвимости, которые могут быть использованы злоумышленниками для проникновения в систему и получения конфиденциальной информации.

Расширения могут представлять реальную угрозу для безопасности данных, если они остаются открытыми или неактуальными. Открытые расширения могут стать вектором атаки и быть использованы для эксплуатации уязвимостей в системе. Поэтому важно регулярно обновлять и проверять расширения на наличие обновлений и патчей безопасности.

Закрытые расширения могут предоставить дополнительные возможности для обнаружения, предотвращения и реагирования на потенциальные угрозы. Они обеспечивают контроль и надзор над функциями и возможностями приложений, что способствует усилению безопасности данных. Также закрытые расширения могут предоставить интерфейс для настройки политик безопасности, контроля доступа и аудита действий пользователей.

Правильная настройка и эксплуатация закрытых расширений являются неотъемлемыми компонентами стратегии безопасности данных. Они обеспечивают защиту от угроз, предотвращают несанкционированный доступ и поддерживают безопасность системы на оптимальном уровне.

Топ-5 расширений для закрытия в настройках:

- Расширение-подделка – это расширение, которое маскируется под другую полезную программу или инструмент, но на самом деле содержит вредоносный код. Примите меры, чтобы закрыть или удалить такие поддельные расширения из вашего конфигуратора.

- Расширения с низкими оценками – при выборе расширений обратите внимание на их рейтинг или отзывы пользователей. Расширения с низкими оценками могут содержать уязвимости или иметь небезопасные функции, поэтому закройте или удалите их, чтобы избежать рисков.

- Расширения, запрашивающие привилегии – некоторые расширения требуют дополнительные привилегии, такие как доступ к вашей личной информации или файлам системы. Если вы сомневаетесь в целесообразности предоставления таких привилегий, закройте или отключите это расширение.

- Устаревшие расширения – разработчики постоянно выпускают обновления для своих расширений, чтобы исправить уязвимости или добавить новые функции. Если у вас установлено расширение, не обновлявшееся длительное время, закройте или удалите его, чтобы избежать потенциальных угроз безопасности.

- Расширения из недоверенных источников – сторонние источники могут предлагать расширения для конфигуратора, но требуется осторожность при их установке. Перед установкой любого расширения из недоверенного источника тщательно изучите его историю, отзывы пользователей и репутацию разработчика. Если у вас есть сомнения, закройте или удалите такое расширение сразу.

Обратите внимание на эти пять категорий расширений и примите соответствующие меры для поддержания безопасности вашего конфигуратора. Регулярная проверка и обновление списка доступных расширений поможет вам избежать потенциальных угроз и проблем безопасности.

Советы по сохранению защиты в конфигураторе

В данном разделе мы рассмотрим несколько важных аспектов, которые помогут вам обеспечить надежную безопасность при использовании конфигуратора. Реализация конкретных мер безопасности поможет предотвратить потенциальные угрозы и защитить ваши данные от несанкционированного доступа.

1. Установите пароль

Первый и основной шаг для поддержания безопасности в вашем конфигураторе - установка надежного пароля. Не используйте простые пароли, такие как дата рождения или имя, и регулярно обновляйте пароль, чтобы минимизировать риск несанкционированного доступа.

2. Ограничьте доступ

Настройте права доступа в конфигураторе для разных пользователей и разделите их на группы с разными уровнями доступа. Такой подход поможет контролировать, какие функции и данные могут быть доступны для каждого пользователя, и предотвратит несанкционированное вмешательство.

3. Следите за обновлениями

Регулярно проверяйте и устанавливайте все обновления и патчи, предоставляемые разработчиком конфигуратора. Обновления часто содержат исправления уязвимостей и улучшения безопасности, которые помогут предотвратить возможные атаки на вашу систему.

4. Внимательно контролируйте сторонние расширения

Проведите тщательную проверку перед установкой сторонних расширений для конфигуратора. Удостоверьтесь, что они поставляются от надежных и проверенных источников, и не содержат потенциально опасный код. Также, регулярно обновляйте все установленные расширения, чтобы гарантировать их безопасность и совместимость со свежими версиями программного обеспечения.

5. Включите журналирование и мониторинг

Включение функций журналирования и мониторинга в конфигураторе поможет вам отслеживать действия пользователей и выявить любые подозрительные активности или попытки несанкционированного доступа. Регулярно анализируйте журналы и мониторинговые данные, чтобы быстро реагировать на потенциальные угрозы.

Соблюдение этих простых советов поможет вам повысить безопасность вашего конфигуратора и защитить вашу систему от возможных угроз.

Закрываем расширения в конфигураторе: пошаговая инструкция

В данном разделе вы найдете подробную информацию о том, как правильно закрыть расширения в конфигураторе.

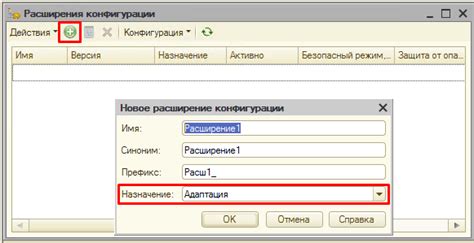

Первый шаг состоит в тщательном изучении всех инструментов и функций, доступных в конфигураторе. Важно понять, какие расширения могут быть установлены и как они взаимодействуют с программой. Это поможет определить, какие расширения следует закрыть.

Далее, необходимо просмотреть каждое расширение и оценить его важность для вашей безопасности. Если оно лишнее или давно не используется, то его следует немедленно отключить или удалить.

Третий шаг заключается в обновлении всех расширений на последнюю версию. В новых версиях часто исправляются ошибки и уязвимости, которые могут быть использованы злоумышленниками. Проверяйте регулярно наличие обновлений и устанавливайте их сразу же.

Дополнительно, рекомендуется ограничить доступ к конфигуратору только нужным сотрудникам. Это дополнительно повысит безопасность системы и уменьшит вероятность несанкционированного доступа к настройкам и расширениям.

И последний шаг - внимательно следить за возможными угрозами и уязвимостями в популярных расширениях. Подпишитесь на рассылки, форумы или блоги, где происходит обсуждение наиболее актуальных проблем и решений. Это поможет вам оперативно реагировать и принимать необходимые меры безопасности.

Вопрос-ответ

Зачем нужно закрывать все расширения в конфигураторе?

Закрытие всех расширений в конфигураторе является важной мерой безопасности, так как это предотвращает возможность несанкционированного доступа и потенциальных угроз к системе. Если расширения остаются открытыми, злоумышленники могут использовать их для выполнения вредоносных действий и получения незаконного доступа к конфигурации.

Как можно убедиться, что все расширения закрыты в конфигураторе?

Чтобы убедиться, что все расширения в конфигураторе закрыты, необходимо осуществить проверку наличия любых открытых уязвимостей. Для этого можно использовать специальные инструменты сканирования на безопасность или обратиться к специалистам, которые проведут анализ системы и проверят наличие открытых расширений.

Какие меры безопасности можно применить, если обнаружены открытые расширения в конфигураторе?

Если обнаружены открытые расширения в конфигураторе, следует немедленно закрыть их или обновить до последних версий, которые исправляют известные уязвимости. Также рекомендуется изменить пароли доступа к конфигуратору и убедиться, что все сотрудники имеют строгое право на доступ к системе.

Какие могут быть последствия, если не закрывать все расширения в конфигураторе?

Незакрытые расширения в конфигураторе могут привести к серьезным последствиям. Злоумышленники могут получить доступ к конфигурации и использовать ее для взлома системы, кражи данных или иных нежелательных действий. Также открытые расширения могут предоставить возможность для распространения вирусов и других вредоносных программ.

Какие еще меры безопасности помимо закрытия расширений можно применить в конфигураторе?

Помимо закрытия расширений, в конфигураторе также рекомендуется использовать сильные пароли, регулярно обновлять их и не передавать их третьим лицам. Также важно следить за обновлениями и патчами для конфигуратора, чтобы исправить возможные уязвимости. Дополнительно можно ограничить доступ к конфигуратору только необходимым сотрудникам и вести контроль аудита для отслеживания всех изменений в системе.